二层网管交换机有多种管理方法,本文会对二层网管交换机每一种管理方法进行讲解(本文主要讲解HTTP、HTTPS、Telnet、SSH、Console、SNMP管理方式)。

二层网管交换机可以通过业务接口、Console接口进行管理。

1. 通过业务接口管理交换机

二层网管交换机可以通过业务口直接管理交换机,通过业务口可以使用HTTP、HTTPS、Telnet、SSH、SNMP管理交换机。

业务口默认管理IP:192.168.0.1

业务口默认管理用户名:admin

业务口默认管理密码:admin

本章介绍交换在出厂情况下,电脑如何通过业务口使用HTTP、HTTPS、Telnet、SSH管理交换机。

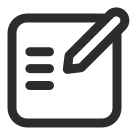

将电脑的网线连接到交换机的业务接口上,如下图所示:

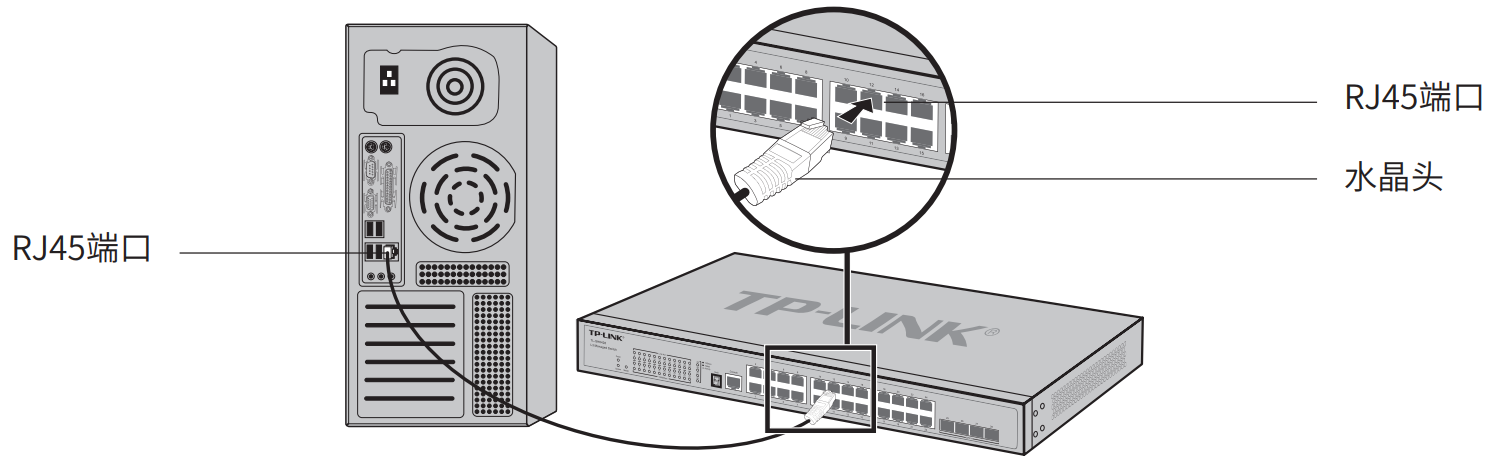

步骤一:在电脑上打开浏览器,输入http://192.168.0.1 或者 https://192.168.0.1 (浏览器建议使用Chrome、Firefox、Edge或IE9以上的浏览器)。

步骤二:输入正确的用户名和密码。

注意:

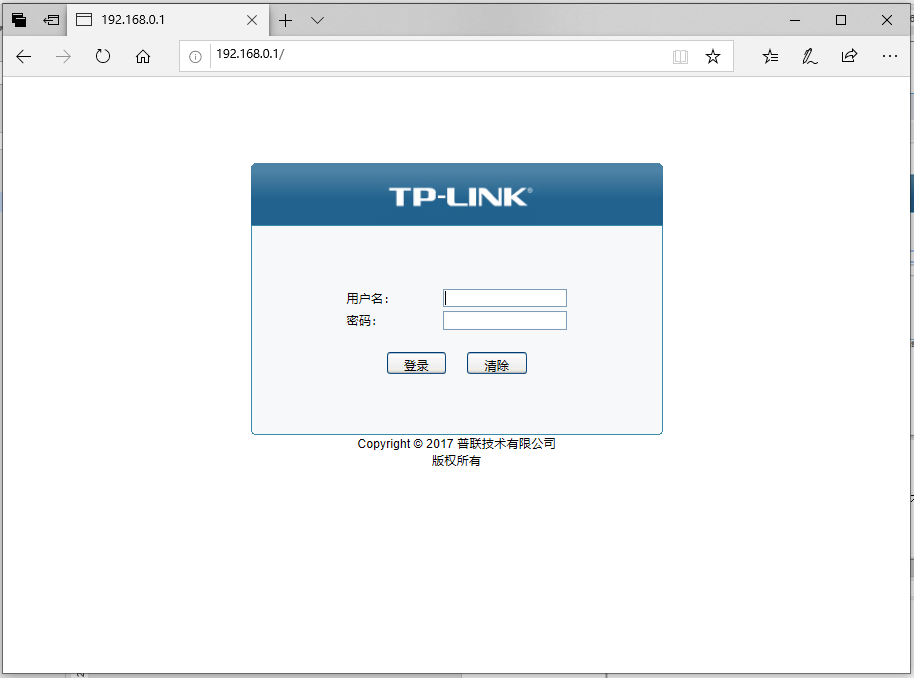

1、 如果使用HTTPS管理,浏览器会提示安全风险,在浏览器中点击“详细信息”à”继续转到网页”即可。(不同浏览器提示可能会略有不同)

2、如果输入正确用户名和密码之后,管理页面显示不全,可能是由于浏览器缓存原因造成,此时按Ctrl+F5刷新页面即可。

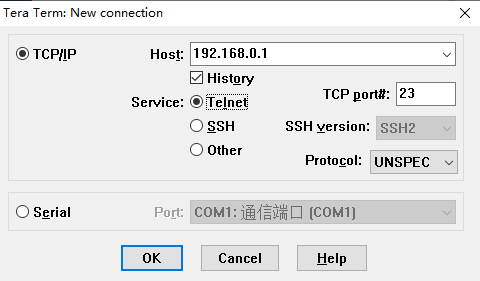

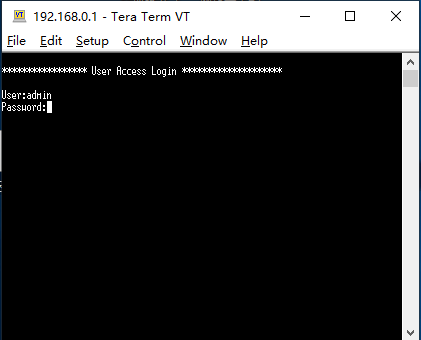

步骤一:电脑上安装Telnet客户端软件(比如:Tera Term、SecrueCRT等,本章节以Tera Term为例),在Telnet客户端软件上新建连接,选择Telnet协议,主机IP 192.168.0.1,端口号23。

步骤二:输入正确的用户名和密码。

注意:如果是比较早期的软件版本,需要先通过Console配置Telnet的登录方式(Console登录方式见第2章“通过Console接口管理交换机”),具体配置如下:

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)#line vty 0 5

TL-SG3210(config-line)#login local

SSH管理功能在交换机上默认情况下是禁用的,需要先使用其他管理方式进入交换机开启该功能才可以进行SSH管理。

步骤一:电脑登录交换机的Web页面,“系统管理”à“安全管理”à“SSH配置”,启用SSH功能。

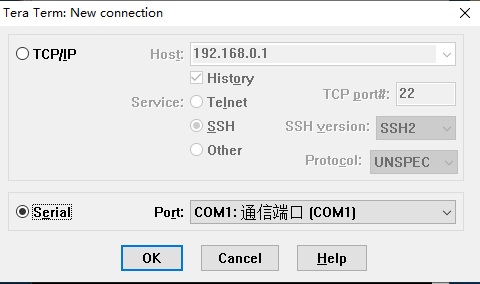

步骤二:电脑上安装SSH客户端软件(比如:Tera Term、SecrueCRT等,本章节以Tera Term为例),在SSH客户端软件上新建连接,选择SSH协议,主机IP 192.168.0.1,端口号22。

步骤三:输入正确的用户名和密码。

二层网管交换机不具备路由功能,只有一个VLAN能够管理交换机,默认出厂是VLAN1管理,如果需要修改管理VLAN或管理IP,在“系统设置”à“管理IP”中进行修改。

CLI配置举例:

设置管理VLAN

TL-SG3210> enable

TL-SG3210# configure

TL-SG3210(config)#vlan 2

TL-SG3210(config-vlan)#exit

TL-SG3210(config)#interface gigabitEthernet 1/0/1

TL-SG3210(config-if)#switchport access vlan 2

TL-SG3210(config-if)#exit

TL-SG3210(config)#ip management-vlan 2

修改管理IP

TL-SG3210(config)#interface vlan 2

TL-SG3210(config-if)#ip address 192.168.1.1 255.255.255.0

2. 通过Console接口管理交换机

二层网管交换机可以通过Console接口进行管理,交换机出厂配置下,使用Console管理交换机不需要用户名和密码。

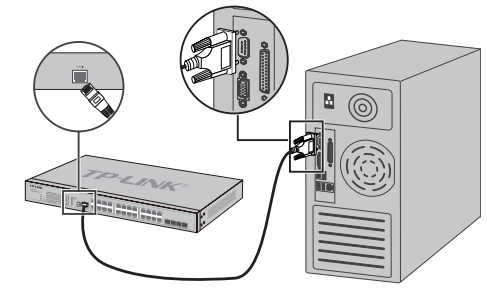

使用串口线进行连接(所有二层网管交换机均支持这种方式),串口接电脑,RJ45接口接交换机的Console接口。

注意:连接电脑必须支持串口,如果电脑没有串口需要自行购买USB转串口线。

步骤一:安装驱动。

1) 如果电脑自带串口接口,不需要安装驱动。

2) 如果使用USB转串口线,电脑上需要安装USB转串口线的驱动。

步骤二:电脑上安装串口通信客户端软件(比如:Tera Term、SecrueCRT等,本章节以Tera Term为例),在串口通信客户端软件上新建连接,选择Serial,以及对应的通信端口(不同电脑的通信端口会不一样)。

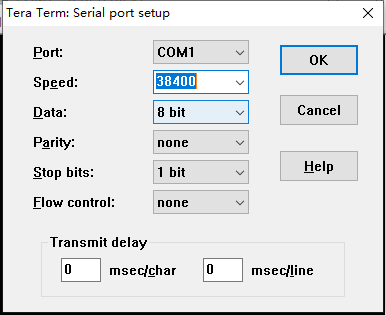

步骤三:Serial Port相关设置中设置波特率:38400bps、数据位:8位、奇偶校验:无、停止位:1位、数据流控制:无。

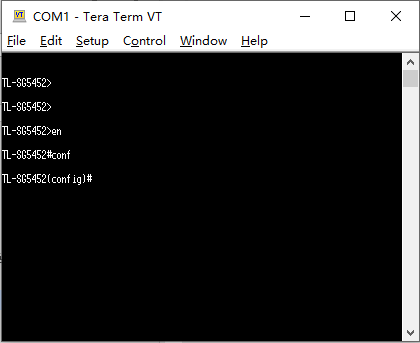

步骤四:登录成功之后,直接在窗口中输入管理CLI命令即可。

3. 管理安全

交换机在网络中直接连接了所有的网络终端,处于网络中的重要位置。企业网络环境中,管理员需要做一些管理安全上的策略对交换机进行保护。

交换机中用户分为4个级别,在实际应用过程中根据需求创建用户:

n 管理员:可以设置和修改所有功能,包括创建和修改用户。

n 操作员:可以设置和修改大部分功能,但不能创建和修改用户。(具体不可设置的功能参见用户手册和命令行手册)

n 高级用户:不可备份和导入配置、不可创建和修改用户,可以设置和修改交换机大部分功能。(具体不可设置的功能参见用户手册和命令行手册)

n 普通用户:仅可以查看交换机各个功能的配置情况。

Web配置举例:

系统管理à用户管理à用户配置

CLI配置举例:

需求:交换机中创建一个管理员,用户名test 密码 test1234567。

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)# user name test privilege admin password test1234567

注意:

1、 如果忘记用户名和密码,可以通过Console口管理交换机,通过CLI创建一个管理员账户,重新管理交换机。

2、 早期软件版本的交换机只有两种用户类型,管理员和受限用户。

通过CLI管理,在特权模式下,用户可以设置交换机的所有功能,网络管理员可以根据网络安全需要启用CLI特权模式密码。

CLI配置举例:

需求:交换机中创建特权密码 test1234567

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)#enable password test1234567

注意:

1、 如果忘记了特权密码,希望进入特权模式,交换机就只能复位了;

2、 早期软件版本的交换机,必须通过Console接口创建特权模式密码,才能通过Telnet或SSH进行特权模式管理。

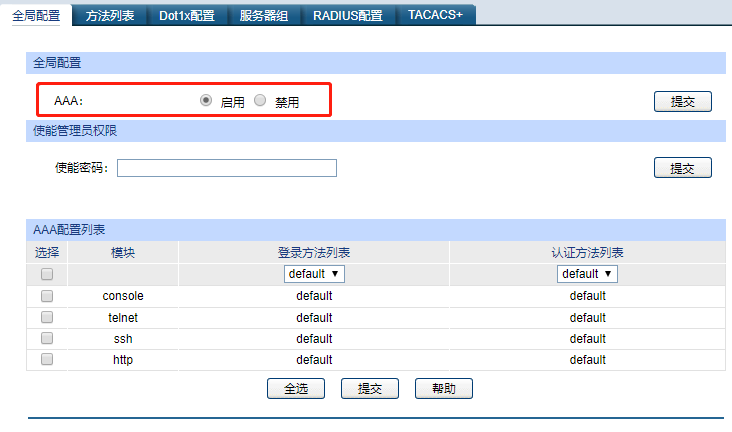

如果希望增加交换机的Console接口管理的安全性,则需要启用交换机的AAA认证,通过AAA功能给Console接口增加用户名和密码。

Web配置举例:

步骤一:网络安全àAAAà全局配置,启用AAA功能。

步骤二:网络安全àAAAà方法列表,查看“登录方法”,默认已经添加了local的认证方式,无需额外设置。

CLI配置举例:

“登录方法列表”出厂设置默认已经设置好了,CLI中只要启用AAA认证即可。

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)#aaa enable

注意:

1、 如果启用了AAA认证,又忘记了密码,交换机就只能复位了。

2、 早期软件版本的交换机不支持AAA认证,需要通过在Console接口中使用line命令配置Console接口的登录密码,具体配置过程如下:

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)#line console 0

TL-SG3210(config-line)#login local

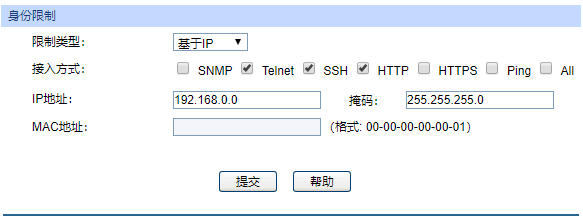

交换机可以针对IP、MAC和端口来限制管理交换机的用户属性。

Web配置举例:

需求:限制只有192.168.0.0/24网段的用户才能管理交换机。

系统管理à安全管理à安全配置 选择限制类型、接入方式,以及允许访问交换机用户的IP地址。

CLI配置举例:

TL-SG3210>enable

TL-SG3210#configure

TL-SG3210(config)#user access-control ip-based 192.168.0.0 255.255.255.0 telnet ssh http