技术背景

IPsec为了保证数据的安全,需要对数据包进行加密和校验,防止数据在传输过程中被第三方获取或修改。而NAT网关的作用则是通过IP地址转换来实现共享上网和保护内网服务器,这样势必会修改数据的源IP地址。这样这两种技术的本身便存在了冲突。

用户环境

某公司的办事处设置在某写字楼内。该写字楼有自己独立的网络结构,并且使用同一个网络出口连接互联网。该办事处需要与总部建立IPSEC VPN共享公司总部的网络资源。

拓扑结构

TP-LINK解决方法

TP-LINK路由器通过在IPSEC协议中增加了NAT-T协议的支持,这样路由器会自动发现网络中的NAT设备,将数据包封装到UDP包中,使VPN可以在NAT环境下使用。

IPSEC配置方法

TL-ER61系列与TL-R400VPN搭建IPSEC参考:TL-R400VPN ——IPSEC VPN配置实例

TL-ER61系列之间搭建IPSEC VPN参考:ER6系列路由器应用——IPSEC VPN配置实例

配置注意事项

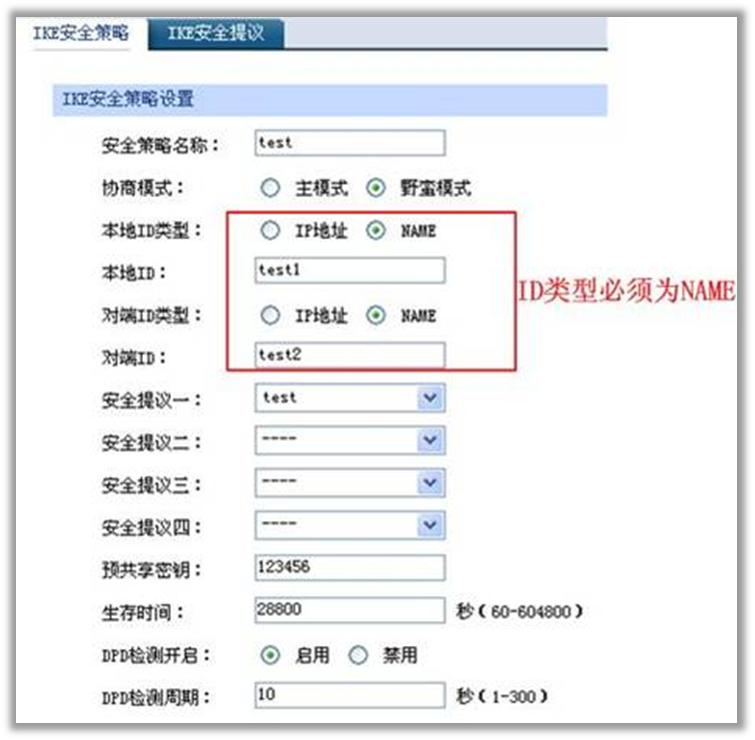

1) IKE的协商模式要选为野蛮模式

2) 在“IKE安全策略”的设置中,认证ID必须选择为NAME。

TL-ER6120 IKE策略设置

TL-R400vpn IKE策略设置

3) 由于NAT模型与IPSEC中的AH协议的设计理念是完全相违背的,所以,在选择IPSEC协议的的时候,只能选择ESP协议。

TL-ER6120安全提议设置

TL-R400vpn IPsec策略设置

ER6系列其他VPN设置参考:ER6系列路由器应用——PPTP/L2TP VPN配置实例

注意:新版本中如路由器搭建ipsec时ike协商模式为响应者模式,且前端有nat设备,需在前端nat设备里做映射。(映射端口为500和4500)